「字幕ファイル」でサイバー攻撃 VLCなどメディアプレイヤーに脆弱性

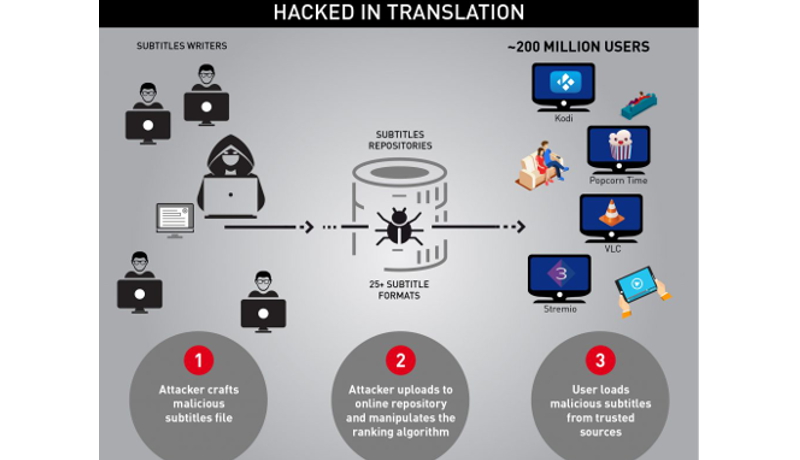

イスラエルのセキュリティ会社チェック・ポイントは23日、「字幕による攻撃」という新たな攻撃方法を明らかにした。攻撃者が作成した悪質な字幕ファイルをVLCなどのメディアプレイヤーで読み込むと、一般的なストリーミングプラットフォームに見つかった

字幕ファイルは通常、信頼できる提供元からのファイルとして扱われる。これらの提供元を操作し、攻撃者が作成した悪意のある字幕ファイルに高いスコアを与え、一般利用者に提供されてしまうことが明らかになった。ウイルス対策ソフトウェアやその他のセキュリティソフトでも、この危険性に気づくことができない。同社によると現在、この脆弱性を持ったソフトウェアの利用者は約2億人いると推定しており、近年報告された中では最も広範で、たやすくアクセスできてしまい、対処方法のない脆弱性の1つだ。

現在までに脆弱性が発見されているVLC、Kodi、Popcorn Time、Stremioの4つのメディアプレイヤーで、修正版の提供が始まっている。同様の脆弱性は他のメディアプレイヤーにも存在すると考えられる。利用しているメディアプレイヤーの開発元のウェブサイトを確認して、なるべく早めに修正版にアップデートする方が良いだろう。

<修正版のダウンロード先>

VLC http://www.videolan.org/vlc/

Kodi https://kodi.tv/download

PopcornTime https://popcorntime.sh/ja

Stremio https://www.strem.io/

画像提供:チェック・ポイント